Ssl-certificate: различия между версиями

A.Nikonov (обсуждение | вклад) |

A.Nikonov (обсуждение | вклад) |

||

| (не показано 112 промежуточных версий 2 участников) | |||

| Строка 3: | Строка 3: | ||

<!--T:1--> | <!--T:1--> | ||

== '''Введение''' == | == '''Введение''' == | ||

Использование ssl сертификатов позволяет создать защищенное соединение по протоколу https. Данная инструкция описывает, как настроить компоненты платформы SmartPlayer для работы с SSL сертификатами. | Использование ssl сертификатов позволяет создать защищенное соединение по протоколу https между участниками взаимодействия при работе с программным обеспечением. Данная инструкция описывает, как настроить компоненты платформы SmartPlayer для работы с SSL сертификатами. | ||

* При покупке облачного сервера - ничего настраивать не нужно. Все настроено и работает. | |||

* При покупки локального сервера - нужно будет выпускать сертификаты, настраивать платформу SmartPlayer. О таком случае и пойдет речь дальше в инструкции. | |||

<!--T:2--> | |||

== '''Центры сертификации''' == | == '''Центры сертификации''' == | ||

Выделим 2 типа | Выделим 2 типа центра сертификации. | ||

# Сертификаты выпущенными общепринятым публичным центром сертификации - это сертификаты выпускаем публичными компаниями (такие как GlobalSign, Comodo и т.п.). Выпуск сертификата подписанного таким центром сертификации платная услуга. | # ''Сертификаты выпущенными общепринятым публичным центром сертификации'' - это сертификаты выпускаем публичными компаниями (такие как GlobalSign, Comodo и т.п.). Выпуск сертификата, подписанного таким центром сертификации платная услуга. | ||

# Самоподписанные сертификаты - это сертификаты выпускаемые частным(личный) центром сертификации. Частный центр сертификации в компании обычно поддерживает департамент ИТ. Сертификаты выпущенными таким центром можно использовать для разных целей, они бесплатны и могут быть созданы самостоятельно. Крупные компании иногда создают у себя в компании инфраструктуру частного центра сертификации и выпускают сертификаты подписанные им. | # ''Самоподписанные сертификаты'' - это сертификаты выпускаемые частным(личный) центром сертификации. Частный центр сертификации в компании обычно поддерживает департамент ИТ. Сертификаты выпущенными таким центром можно использовать для разных целей, они бесплатны и могут быть созданы самостоятельно. Крупные компании иногда создают у себя в компании инфраструктуру частного центра сертификации и выпускают сертификаты, подписанные им. | ||

<!--T:3--> | |||

== '''Типы сертификатов''' == | == '''Типы сертификатов''' == | ||

Теория о типах сертификатах. [https://www.globalsign.com/ru-ru/ssl-information-center/types-of-ssl-certificate Упрощенная классификация SSL включает в себя следующие варианты:] | Теория о типах сертификатах. [https://www.globalsign.com/ru-ru/ssl-information-center/types-of-ssl-certificate Упрощенная классификация SSL включает в себя следующие варианты:] | ||

# ''Сертификат с расширенной проверкой: ExtendedSSL (EV SSL)''. Это самое свежее и, возможно, самое важное развитие технологии SSL с момента ее введения | <!--T:4--> | ||

# ''Сертификат с расширенной проверкой: ExtendedSSL (EV SSL)''. Это самое свежее и, возможно, самое важное развитие технологии SSL с момента ее введения. Данное решение соблюдает стандартизированные рекомендации по расширенной проверке. Новые высоконадежные браузеры, такие как Microsoft Internet Explorer 7+, Opera 9.5+, Firefox 3+, Google Chrome, Apple Safari 3.2+ и iPhone Safari 3.0+, распознают сертификаты ExtendedSSL как сертификаты с расширенной проверкой (EV). Актуально для клиентов, которые хотят заявить о высочайшем уровне аутентификации. | |||

# ''Сертификат с проверкой организации OrganizationSSL (OV SSL)''. GlobalSign выпускает сертификаты с проверкой организации на протяжении 15 лет. Сведения о компаниях, подающих заявки на сертификат OrganizationSSL, тщательно проверяются перед выпуском сертификата. | # ''Сертификат с проверкой организации OrganizationSSL (OV SSL)''. GlobalSign выпускает сертификаты с проверкой организации на протяжении 15 лет. Сведения о компаниях, подающих заявки на сертификат OrganizationSSL, тщательно проверяются перед выпуском сертификата. | ||

# ''Сертификат с проверкой домена: DomainSSL (DV SSL)''. Сертификаты DomainSSL полностью поддерживаются и распознаются браузерами, как и сертификаты OrganizationSSL, но имеют одно преимущество — они выпускаются почти мгновенно и без необходимости присылать документы компании на проверку. Это делает DomainSSL идеальным предложением для организации, которой нужно получить SSL-сертификат срочно, без дополнительных расходов и без усилий по передаче документов компании на проверку. | # ''Сертификат с проверкой домена: DomainSSL (DV SSL)''. Сертификаты DomainSSL полностью поддерживаются и распознаются браузерами, как и сертификаты OrganizationSSL, но имеют одно преимущество — они выпускаются почти мгновенно и без необходимости присылать документы компании на проверку. Это делает DomainSSL идеальным предложением для организации, которой нужно получить SSL-сертификат срочно, без дополнительных расходов и без усилий по передаче документов компании на проверку. | ||

<!--T:5--> | |||

== '''Цепочки сертификатов''' == | == '''Цепочки сертификатов''' == | ||

Под выпуском сертификата подразумевается не один файл сертификата, а цепочка сертификатов которые нужно получить: | Под выпуском сертификата подразумевается не один файл сертификата, а цепочка сертификатов, которые нужно получить: | ||

* Корневой сертификат SSL, CA certificate — это электронный документ, которым центры сертификации подписывают SSL-сертификаты при выдаче. Корневой сертификат, часто называемый доверенным корневым сертификатом, находится в центре модели доверия, которая поддерживает SSL / TLS. Каждый браузер содержит корневое хранилище. Некоторые браузеры работают самостоятельно, в то время | * ''Корневой сертификат SSL, CA certificate'' — это электронный документ, которым центры сертификации подписывают SSL-сертификаты при выдаче. Корневой сертификат, часто называемый доверенным корневым сертификатом, находится в центре модели доверия, которая поддерживает SSL / TLS.<br> | ||

Каждый браузер содержит корневое хранилище. Некоторые браузеры работают самостоятельно, в то время как другие используют стороннее хранилище сертификатов. Хранилище корневых сертификатов - это набор предварительно загруженных корневых сертификатов, которые находятся на устройстве. Корневой сертификат бесценен, поскольку браузеры автоматически доверяют сертификату, подписанному с доверенным корневым сертификатом. Доверенные корни принадлежат Центрам Сертификации (например Comodo, Thawte, Geotrust, GlobalSign, Symantec и так далее) - организациям, которые проверяют и выдают сертификаты SSL. | |||

* Промежуточный сертификат - Центры сертификации не выдают сертификаты SSL конечного пользователя непосредственно от их Корневого сертификата. Это было бы опасно, потому что, при неправильной выдаче или ошибке, Root (Корневой сертификат) был бы отозван и каждый выпущенный сертификат, который был подписан с использованием данного Корневого сертификата, станет сразу же " | <!--T:6--> | ||

* ''Промежуточный сертификат'' - Центры сертификации не выдают сертификаты SSL конечного пользователя непосредственно от их Корневого сертификата. Это было бы опасно, потому что, при неправильной выдаче или ошибке, Root (Корневой сертификат) был бы отозван и каждый выпущенный сертификат, который был подписан с использованием данного Корневого сертификата, станет сразу же "Недовереным".<br> | |||

Таким образом, чтобы обезопасить себя, CA обычно выдает то, что называется "промежуточным сертификатом". Центр Сертификации подписывает промежуточный сертификат с его закрытым ключом, который делает его "Доверенным". Затем Центр сертификации использует закрытый ключ промежуточного сертификата для подписи сертификатов SSL конечного пользователя. Этот процесс может играть несколько раз, где промежуточный корень подписывает другое промежуточное звено, и затем CA использует это для подписания сертификата. | |||

<!--T:7--> | |||

* ''SSL сертификат'' - уникальный сертификат выданный на доменное имя веб приложения. | |||

<!--T:8--> | |||

=== Выпуск сертификатов === | |||

В зависимости какой центр сертификации будет использоваться, процесс выпуска отличается. | |||

* "Сертификаты выпущенными общепринятым публичным центром сертификации" - можно найти любой сайт в сети интернет (например reg.ru / firstssl.ru и другие их бесчисленное множество), который занимается выпуском сертификатов от нужного центра сертификации (например: GlobalSign). На каждом сайте есть личный кабинет / инструкции как выпускать сертификаты. | |||

* "Самоподписанные сертификаты" - обратиться в департамент IT своей компании. | |||

<!--T:9--> | |||

{| class="wikitable" | |||

|+ Придерживайтесь следующих рекомендаций от компании SmartPlayer по выпуску сертификатов | |||

|- | |||

! Рекомендация !! Причина рекомендации | |||

|- | |||

| Покупайте сертификаты, выпущенные "общепринятым публичным центром сертификации" || Платформа SmartPlayer является кроссплатформенной, т.е. клиентские приложения работают на всех операционных системах (AndroidOS/WebOS/TizenOS/Windows/Linux/Raspberry Pi и т.п.). Это значит, что все операционные системы по умолчанию должны доверять центру сертификации, который выпустил сертификаты. Если даже в текущем проекте используется только Android OS, это не значит, что отдел закупок через год не купит устройства на TizenOS. Используйте центр сертификации, которому доверяют максимум производителей устройств. | |||

|- | |||

| Покупайте сертификаты от компании [https://www.globalsign.com/ru-ru GlobalSign] || Мировой центр сертификации, данному центру доверяют все производители устройств из всех стран мира. Максимально широкое покрытие устройств от производителей. Компания SmartPlayer использует сертификат от данного центра сертификации. Например, Samsung/LG - Южная Корея, BrightSign - Великобритания, Android OS - бесчисленное количество разных производителей и все они доверяют GlobalSign. | |||

|- | |||

| Не используйте частные центры сертификации || Частным центрам сертификации не доверяет ни одно устройство. Для запуска https придется добавлять сертификат в хранилище сертификатов устройства вручную. А если в проекте устройств будет более 50? Это уже становится много рутинной ручной работы. {{Note|text=Платформа SmartPlayer пока не поддерживает загрузку пользовательских сертификатов через личный кабинет SmartPlayer. В дальнейшем будет доработано, но универсального решения не получится для всех операционных систем. Есть ограничения от производителей, например TizenOS не предоставляет API для загрузки сертификатов на 30 мая 2024 года. Не берите на себя лишние риски, используйте сертификаты от публичных центров сертификации.}} | |||

|- | |||

| Какой типа сертификата выбрать? || Используйте DomainSSL (DV SSL). Он самый дешевый и быстро выпускаемый для обеспечения работы по протоколу https. | |||

|} | |||

<!--T:10--> | |||

= '''Настройка платформы SmartPlayer''' = | |||

Для корректной работы "https" протокола с использованием ssl сертификата(ов) нужно настроить следующие компоненты платформы: | |||

* серверное приложение и личного кабинета SmartPlayer | |||

* клиентские приложения SmartPlayer | |||

<!--T:11--> | |||

К этому моменту на руках должно быть три сертификата и приватный ключ: | |||

* Корневой сертификат SSL, CA certificate (для примера в инструкции назовем: rootCA.crt) | |||

* Промежуточный сертификат (для примера в инструкции назовем: intermediateCA.crt) | |||

* SSL сертификат (для примера в инструкции назовем: server-sp.crt) | |||

* SSL приватный ключ (для примера в инструкции назовем: server-sp.key) | |||

=== <span id="installCertificatesOnServerApp">'''Настройка серверного приложения (и личного кабинета) SmartPlayer'''</span> === | |||

Создайте цепочку сертификатов из "промежуточного сертификата" и "ssl сертификата" соединив их в один файл. Есть разные способы, как это сделать: | |||

# Открыть любой тестовый редактор и в него вставить вначале содержимое файла "промежуточного сертификата", а дальше '''без пробелов''' вставить содержимое следующего "ssl сертификата" '''с следующей строчки'''. Сохранить полученный тестовый документ с разрешением *.crt. | |||

# При работе в Linux достаточно выполнить команду: <code>cat intermediateCA.crt server-sp.crt > server-sp-chain.crt</code> | |||

<!--T:12--> | |||

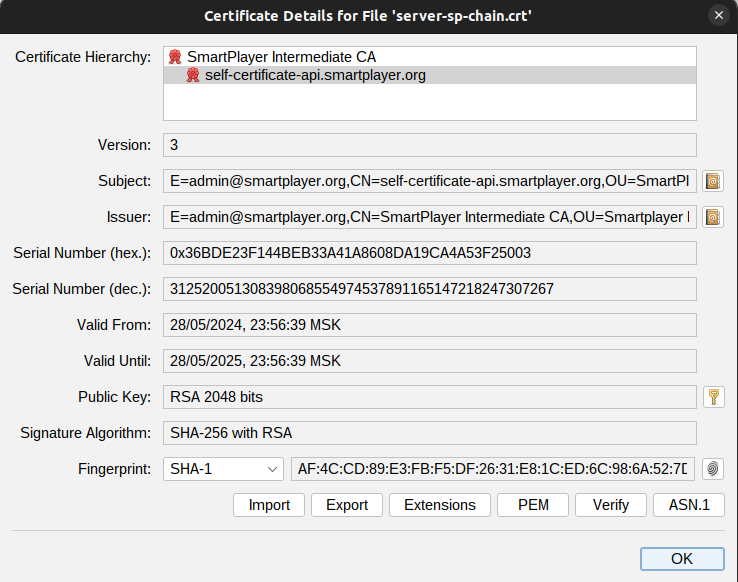

В итоге у нас получился файл server-sp-chain.crt, который содержит в себе оба сертификата. Если файл открыть в специальной программе по работе с сертификатами (https://keystore-explorer.org/), то можно увидеть следующую иерархическую структуру. | |||

[[Файл:Self-certificate-api.png|центр]] | |||

<!--T:13--> | |||

# Загрузите на сервер цепочку сертификатов (server-sp-chain.crt) и приватный ключ (server-sp.key) любым удобным способом. Часто используемые программы для этого: | |||

## WinScp - https://winscp.net/eng/ | |||

## FileZilla - https://filezilla-project.org/ | |||

## Sftp / scp - обычно поставляются с операционной системой | |||

# Найдите путь (если не знаете), куда установлена платформа SmartPlayer на сервере, по умолчанию это "/home/smartplayer/smartplayer" | |||

# Переместите файлы server-sp-chain.crt и server-sp.key в папку с сертификатами, по умолчанию это "/home/smartplayer/smartplayer/nginx/ssl". По умолчанию в конфигурации nginx поставляемой компанией SmartPlayer названия для файлов: ssl.crt (цепочка сертификатов) и ssl_private.key (приватный ключ). Используйте эти названия для своих файлов, чтобы не переписывать конфигурационные файлы nginx веб сервера. | |||

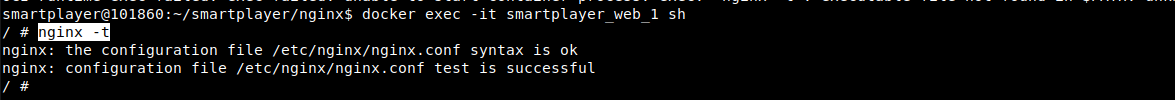

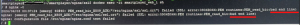

# Проверьте конфигурацию nginx, что файлы доступны для веб сервера, для этого выполнить команду: <code>docker exec -it smartplayer_web_1 sh</code> внутри контейнера <code>nginx -t</code> вывод должен быть [[Файл:Screenshot from 2024-05-30 15-35-08.png|центр]] | |||

# Перезагрузите конфигурацию nginx, для этого выполните команду: <code>docker exec -it smartplayer_web_1 sh</code> внутри контейнера <code>nginx -s reload</code> | |||

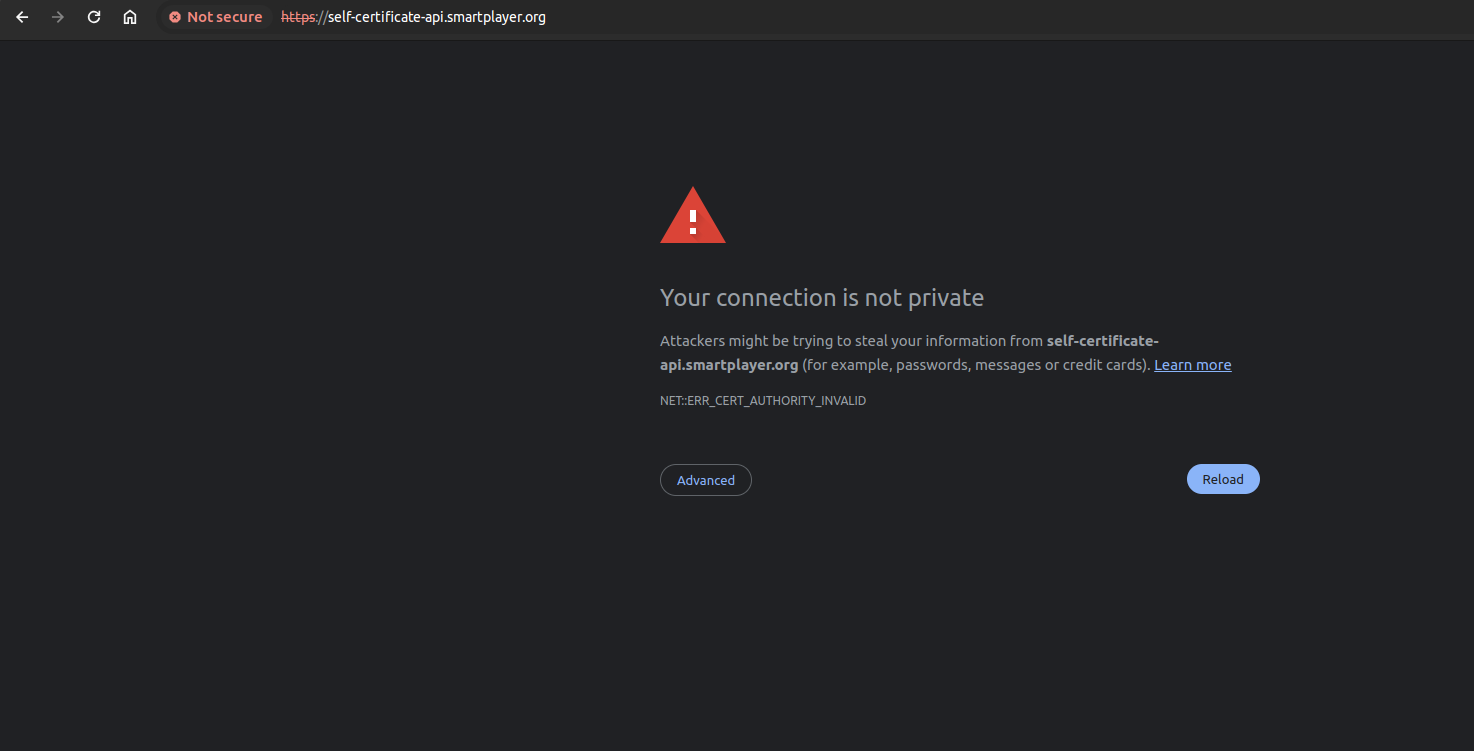

# На этом установка сертификата на серверное приложение SmartPlayer закончено. Для проверки открой url личного кабинета или серверное приложения в браузере. Если вы использовали сертификаты от "выпущенными общепринятым публичным центром сертификации", то вы сразу увидите защищенное соединение (зеленый замок слева от адреса). Если вы использовали сертификаты от "cамоподписанные сертификаты", то вы увидите незащищенное соединение в браузере, так как он не доверяет сертификату. | |||

[[Файл:Screenshot from 2024-05-30 15-46-44.png|центр]] | |||

<!--T:14--> | |||

{{Note|text=Настройка личного кабинета полностью повторяет шаги, описанные в этом разделе. Личный кабинет использует аналогичные пути к сертификатам для открытия https соединения. Дополнительная настройка не требуется если используются конфигурационные файлы nginx по умолчанию. В закрытых сетях используется решение, где личный кабинет и серверное приложения находятся на одном домене, практически в 100% случаев.}} | |||

<!--T:15--> | |||

=== '''Настройка клиентских приложения SmartPlayer''' === | |||

# Если вы использовали сертификат от "выпущенными общепринятым публичным центром сертификации" от GlobalSign то добавление сертификатов на конечные устройства не нужно и сразу должно открыться https соединение между клиентским приложением и серверным приложение. Клиентское приложение покажет код регистрации, при первом обращении. | |||

# Если вы выпустили сертификат частным центром сертификации, то rootCA.crt нужно добавить на устройство в его хранилище сертификатов. В каждой операционной системе это делает по разному инструкции можно найти в сети Интернет. После добавление сертификата перезагрузите устройство и соединение https должно открыться. | |||

<!--T:16--> | |||

Отдельный инструкции по операционным системам, как добавить пользовательские сертификаты: | |||

# [[Установка_сертификатов_для_ОС_Android]] | |||

# TizenOS - не поддерживает установку сертификатов выпущенных частным центром сертификации. Нужно использовать центры сертификации из списка [[SSSP#%D0%9F%D0%BE%D0%B4%D0%B4%D0%B5%D1%80%D0%B6%D0%BA%D0%B0_HTTPS_(%D1%81%D0%B5%D1%80%D1%82%D0%B8%D1%84%D0%B8%D0%BA%D0%B0%D1%82%D1%8B)]] | |||

<!--T:17--> | |||

= '''Поиск неисправностей''' = | |||

=== '''Trust anchor for certification path not found''' === | |||

[[Файл:Screen.png|безрамки|центр]] | |||

{| class="wikitable" | |||

|+ Ошибки на Android OS | |||

|- | |||

! Операционная система !! Причина ошибки !! Исправление ошибки | |||

|- | |||

| Android OS || Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer || Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве. Общая инструкция [[Установка_сертификатов_для_ОС_Android]]. Возможно, после установки потребуется перезагрузка устройства. Зависит от прошивки устройства. | |||

|- | |||

| Android OS || Устройство не доверяет центру сертификации, который выпустил сертификат установленный на серверном приложении SmartPlayer, но сертификат установлен в хранилище сертификатов устройства || Обновите клиентское приложение до версии v1.70.2 и выше | |||

|} | |||

<!--T:18--> | |||

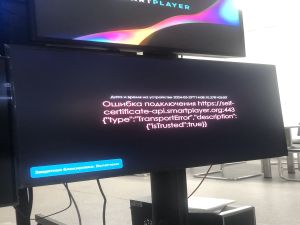

=== '''Ошибка подключения ${адрес сервера} {"type":"TransportError", "description":{"isTrusted":true}}''' === | |||

[[Файл:06A63054-AFE2-4037-A37F-FC15028027E5.jpg|безрамки|центр]] | |||

{| class="wikitable" | |||

|+ Ошибки на TizenOS/WebOS/BrightSignOS | |||

|- | |||

! Операционная система !! Причина ошибки !! Исправление ошибки | |||

|- | |||

| WebOS || Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer || Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве в системном меню WebOS. Возможно, после установки потребуется перезагрузка устройства. Зависит от прошивки устройства. | |||

|- | |||

| TizenOS || Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer || Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве нет возможности. Выпускать сертификат центром сертификации, которому доверяет устройство по умолчанию. Нужно использовать центры сертификации из списка [[SSSP#Поддержка_HTTPS_(сертификаты)]] | |||

|- | |||

| BrightSignOS || Устройство не доверяет центру сертификации, который выпустил сертификат установленный на серверном приложении SmartPlayer.|| Инструкция как импортировать корневой сертификат в устройство (сами не проверяли) https://support.brightsign.biz/hc/en-us/articles/360024205233-How-do-I-display-a-webpage-that-requires-a-client-certificate Открывать под VPN/Proxy, из-под российского IP не открывается. | |||

|} | |||

<!--T:19--> | |||

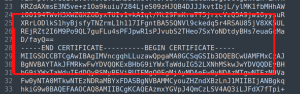

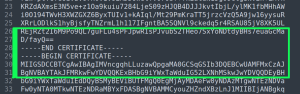

=== '''Bad line при проверки конфигурации nginx ''' === | |||

[[Файл:Bad line.png|безрамки|центр]] | |||

Ошибка возникает, когда цепочка сертификатов создана неправильно, на стыке сертификатов. Откройте файл цепочки сертификатов в любом текстовом редакторе (sublim/atom/editor/notepad++ и т.п.) и сделайте переход на следующую строчку, при начале следующего сертификата. <br> | |||

'''Неправильно''' | |||

[[Файл:Screenshot from 2024-06-03 10-35-27.png|безрамки|центр]] | |||

'''Правильно''' | |||

[[Файл:Screenshot from 2024-06-03 10-37-07.png|безрамки|центр]] | |||

<!--T:20--> | |||

= '''Протестировать в тестовой инфраструктуре SmartPlayer''' = | |||

У компании SmartPlayer есть тестовая среда, где вы можете протестировать взаимодействие по https серверного приложения и клиентского приложения SmartPlayer c сертификатами, выпущенными частным центром сертификации. | |||

<!--T:21--> | |||

# Серверное приложение: https://self-certificate-api.smartplayer.org/ | |||

# Личный кабинет: https://self-certificate.smartplayer.org/ | |||

<!--T:22--> | |||

При открытии url в браузере будет ошибка сертификата. Браузер на вашем компьютере не доверяет частному центру сертификации который выпущен компанией SmartPlayer. | |||

[[Файл:Screenshot from 2024-05-30 18-24-41.png|безрамки|центр]] | |||

<!--T:23--> | |||

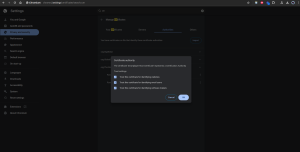

Для того, чтобы браузер стал доверять сертификату, который подписан частным центром сертификации добавьте корневой сертификат в центр хранения пользовательских сертификатов браузера. В каждом браузере свой раздел отвечает за это, но чаще всего эти настройки в разделе - безопасность. | |||

<!--T:24--> | |||

Скачиваем и добавляем сертификат [https://instructions.hb.ru-msk.vkcs.cloud/rootCA_sp_2024.crt https://instructions.hb.ru-msk.vkcs.cloud/rootCA_sp_2024.crt] | |||

<!--T:25--> | |||

Добавленный сертификат в хранилище браузера | |||

[[Файл:Screenshot from 2024-05-30 18-38-53.png|безрамки|центр]] | |||

<!--T:26--> | |||

Добавленный сертификат | |||

[[Файл:Screenshot from 2024-05-30 18-34-14.png|безрамки|центр]] | |||

<!--T:27--> | |||

Обновить страницу | |||

# https://self-certificate.smartplayer.org/ | |||

# https://self-certificate-api.smartplayer.org/ | |||

<!--T:28--> | |||

Серверное приложение | |||

[[Файл:Screenshot from 2024-05-30 18-35-55.png|безрамки|центр]] | |||

<!--T:29--> | |||

Личный кабинет | |||

[[Файл:Screenshot from 2024-05-30 18-36-42.png|безрамки|центр]] | |||

<!--T:30--> | |||

Теперь видно, что браузер доверяет нашему сертификату, который подписан частным центром сертификации. если нужно протестировать любое клиентское приложение, запросите сборку его на сервер https://self-certificate-api.smartplayer.org/ для тестирования у менеджера компании. | |||

Для тестирования можно использовать учетную запись <br> | |||

login: androidos@smartplayer.org <br> | |||

pass: ks8YPpNchdDu <br> | |||

= '''Выпуск сертификата сотрудниками SmartPlayer''' = | |||

SmartPlayer можем выпустить сертификат для проекта, но для этого требуется участие администратора домена, на который будет выпущен сертификат. Для начала выпуска сертификата нужно получить название домена на который нужно выпускать сертификат (например api.smartplayer.org/cms.smartplayer.org). | |||

<!--T:32--> | |||

{| class="wikitable" | |||

|+ Выпуск сертификата с помощью сотрудника SmartPlayer | |||

|- | |||

! Наименование шага !! Описание действий !! Ответственные | |||

|- | |||

| Купить сертификат GlobalSign на сайте reg.ru || Покупка сертификата уровня DomainSSL || Сотрудник SmartPlayer | |||

|- | |||

| Отправка TXT записи || Сотрудник SmartPlayer отправит TXT запись которую нужно будет добавить для домена || Сотрудник SmartPlayer | |||

|- | |||

| Добавление TXT записи для домена || Добавить TXT запись для домена. Запись домена TXT должна быть доступна из глобальной сети, чтобы её смог проверить центр аутентификация GlobalSign. Доступ в глобальную сеть нужен только в момент выпуска сретификата, после его выпуска домен можно будет закрыть и работать в закрытой локальной сети с полученными сертификатами. || Администратор домена (сотрудник организации) | |||

|- | |||

| Создание цепочки сертификатов || Создается цепочка сертификатов для установки на серверном приложении || Сотрудник SmartPlayer | |||

|- | |||

| Отправка архива с (корневым сертификатов, цепочкой сертификатов, приватным ключом) || Отправка архива с данными по сертификату || Сотрудник SmartPlayer | |||

|} | |||

<!--T:33--> | |||

# Стоимость услуги примерно 3000р (включает покупку сертификата). Постоплата. Стоимость может меняться, уточняйте в отделе продаж. | |||

# Сертификат будет действовать - один год с момента выпуска. | |||

=== Если серверное приложение и личный кабинет используют один домен, то достаточно одного сертификата. Если разные домены то нужно покупать 2 сертификата. === | |||

<!--T:34--> | |||

Пример одного домена для личного кабинета и серверного приложения: | |||

# https://develop.smartplayer.org - серверное приложение | |||

# https://develop.smartplayer.org/cms/ - личный кабинет | |||

<!--T:35--> | |||

Пример двух доменов для личного кабинета и серверного приложения: | |||

# https://api.smartplayer.org - серверное приложение | |||

# https://cms.smartplayer.org - личный кабинет | |||

<!--T:36--> | |||

На работу приложений это никак не влияет, можно выбрать любой вариант размещения платформы. | |||

</translate> | </translate> | ||

Текущая версия от 15:10, 18 ноября 2024

Введение

Использование ssl сертификатов позволяет создать защищенное соединение по протоколу https между участниками взаимодействия при работе с программным обеспечением. Данная инструкция описывает, как настроить компоненты платформы SmartPlayer для работы с SSL сертификатами.

- При покупке облачного сервера - ничего настраивать не нужно. Все настроено и работает.

- При покупки локального сервера - нужно будет выпускать сертификаты, настраивать платформу SmartPlayer. О таком случае и пойдет речь дальше в инструкции.

Центры сертификации

Выделим 2 типа центра сертификации.

- Сертификаты выпущенными общепринятым публичным центром сертификации - это сертификаты выпускаем публичными компаниями (такие как GlobalSign, Comodo и т.п.). Выпуск сертификата, подписанного таким центром сертификации платная услуга.

- Самоподписанные сертификаты - это сертификаты выпускаемые частным(личный) центром сертификации. Частный центр сертификации в компании обычно поддерживает департамент ИТ. Сертификаты выпущенными таким центром можно использовать для разных целей, они бесплатны и могут быть созданы самостоятельно. Крупные компании иногда создают у себя в компании инфраструктуру частного центра сертификации и выпускают сертификаты, подписанные им.

Типы сертификатов

Теория о типах сертификатах. Упрощенная классификация SSL включает в себя следующие варианты:

- Сертификат с расширенной проверкой: ExtendedSSL (EV SSL). Это самое свежее и, возможно, самое важное развитие технологии SSL с момента ее введения. Данное решение соблюдает стандартизированные рекомендации по расширенной проверке. Новые высоконадежные браузеры, такие как Microsoft Internet Explorer 7+, Opera 9.5+, Firefox 3+, Google Chrome, Apple Safari 3.2+ и iPhone Safari 3.0+, распознают сертификаты ExtendedSSL как сертификаты с расширенной проверкой (EV). Актуально для клиентов, которые хотят заявить о высочайшем уровне аутентификации.

- Сертификат с проверкой организации OrganizationSSL (OV SSL). GlobalSign выпускает сертификаты с проверкой организации на протяжении 15 лет. Сведения о компаниях, подающих заявки на сертификат OrganizationSSL, тщательно проверяются перед выпуском сертификата.

- Сертификат с проверкой домена: DomainSSL (DV SSL). Сертификаты DomainSSL полностью поддерживаются и распознаются браузерами, как и сертификаты OrganizationSSL, но имеют одно преимущество — они выпускаются почти мгновенно и без необходимости присылать документы компании на проверку. Это делает DomainSSL идеальным предложением для организации, которой нужно получить SSL-сертификат срочно, без дополнительных расходов и без усилий по передаче документов компании на проверку.

Цепочки сертификатов

Под выпуском сертификата подразумевается не один файл сертификата, а цепочка сертификатов, которые нужно получить:

- Корневой сертификат SSL, CA certificate — это электронный документ, которым центры сертификации подписывают SSL-сертификаты при выдаче. Корневой сертификат, часто называемый доверенным корневым сертификатом, находится в центре модели доверия, которая поддерживает SSL / TLS.

Каждый браузер содержит корневое хранилище. Некоторые браузеры работают самостоятельно, в то время как другие используют стороннее хранилище сертификатов. Хранилище корневых сертификатов - это набор предварительно загруженных корневых сертификатов, которые находятся на устройстве. Корневой сертификат бесценен, поскольку браузеры автоматически доверяют сертификату, подписанному с доверенным корневым сертификатом. Доверенные корни принадлежат Центрам Сертификации (например Comodo, Thawte, Geotrust, GlobalSign, Symantec и так далее) - организациям, которые проверяют и выдают сертификаты SSL.

- Промежуточный сертификат - Центры сертификации не выдают сертификаты SSL конечного пользователя непосредственно от их Корневого сертификата. Это было бы опасно, потому что, при неправильной выдаче или ошибке, Root (Корневой сертификат) был бы отозван и каждый выпущенный сертификат, который был подписан с использованием данного Корневого сертификата, станет сразу же "Недовереным".

Таким образом, чтобы обезопасить себя, CA обычно выдает то, что называется "промежуточным сертификатом". Центр Сертификации подписывает промежуточный сертификат с его закрытым ключом, который делает его "Доверенным". Затем Центр сертификации использует закрытый ключ промежуточного сертификата для подписи сертификатов SSL конечного пользователя. Этот процесс может играть несколько раз, где промежуточный корень подписывает другое промежуточное звено, и затем CA использует это для подписания сертификата.

- SSL сертификат - уникальный сертификат выданный на доменное имя веб приложения.

Выпуск сертификатов

В зависимости какой центр сертификации будет использоваться, процесс выпуска отличается.

- "Сертификаты выпущенными общепринятым публичным центром сертификации" - можно найти любой сайт в сети интернет (например reg.ru / firstssl.ru и другие их бесчисленное множество), который занимается выпуском сертификатов от нужного центра сертификации (например: GlobalSign). На каждом сайте есть личный кабинет / инструкции как выпускать сертификаты.

- "Самоподписанные сертификаты" - обратиться в департамент IT своей компании.

| Рекомендация | Причина рекомендации |

|---|---|

| Покупайте сертификаты, выпущенные "общепринятым публичным центром сертификации" | Платформа SmartPlayer является кроссплатформенной, т.е. клиентские приложения работают на всех операционных системах (AndroidOS/WebOS/TizenOS/Windows/Linux/Raspberry Pi и т.п.). Это значит, что все операционные системы по умолчанию должны доверять центру сертификации, который выпустил сертификаты. Если даже в текущем проекте используется только Android OS, это не значит, что отдел закупок через год не купит устройства на TizenOS. Используйте центр сертификации, которому доверяют максимум производителей устройств. |

| Покупайте сертификаты от компании GlobalSign | Мировой центр сертификации, данному центру доверяют все производители устройств из всех стран мира. Максимально широкое покрытие устройств от производителей. Компания SmartPlayer использует сертификат от данного центра сертификации. Например, Samsung/LG - Южная Корея, BrightSign - Великобритания, Android OS - бесчисленное количество разных производителей и все они доверяют GlobalSign. |

| Не используйте частные центры сертификации | Частным центрам сертификации не доверяет ни одно устройство. Для запуска https придется добавлять сертификат в хранилище сертификатов устройства вручную. А если в проекте устройств будет более 50? Это уже становится много рутинной ручной работы. Платформа SmartPlayer пока не поддерживает загрузку пользовательских сертификатов через личный кабинет SmartPlayer. В дальнейшем будет доработано, но универсального решения не получится для всех операционных систем. Есть ограничения от производителей, например TizenOS не предоставляет API для загрузки сертификатов на 30 мая 2024 года. Не берите на себя лишние риски, используйте сертификаты от публичных центров сертификации.

|

| Какой типа сертификата выбрать? | Используйте DomainSSL (DV SSL). Он самый дешевый и быстро выпускаемый для обеспечения работы по протоколу https. |

Настройка платформы SmartPlayer

Для корректной работы "https" протокола с использованием ssl сертификата(ов) нужно настроить следующие компоненты платформы:

- серверное приложение и личного кабинета SmartPlayer

- клиентские приложения SmartPlayer

К этому моменту на руках должно быть три сертификата и приватный ключ:

- Корневой сертификат SSL, CA certificate (для примера в инструкции назовем: rootCA.crt)

- Промежуточный сертификат (для примера в инструкции назовем: intermediateCA.crt)

- SSL сертификат (для примера в инструкции назовем: server-sp.crt)

- SSL приватный ключ (для примера в инструкции назовем: server-sp.key)

Настройка серверного приложения (и личного кабинета) SmartPlayer

Создайте цепочку сертификатов из "промежуточного сертификата" и "ssl сертификата" соединив их в один файл. Есть разные способы, как это сделать:

- Открыть любой тестовый редактор и в него вставить вначале содержимое файла "промежуточного сертификата", а дальше без пробелов вставить содержимое следующего "ssl сертификата" с следующей строчки. Сохранить полученный тестовый документ с разрешением *.crt.

- При работе в Linux достаточно выполнить команду:

cat intermediateCA.crt server-sp.crt > server-sp-chain.crt

В итоге у нас получился файл server-sp-chain.crt, который содержит в себе оба сертификата. Если файл открыть в специальной программе по работе с сертификатами (https://keystore-explorer.org/), то можно увидеть следующую иерархическую структуру.

- Загрузите на сервер цепочку сертификатов (server-sp-chain.crt) и приватный ключ (server-sp.key) любым удобным способом. Часто используемые программы для этого:

- WinScp - https://winscp.net/eng/

- FileZilla - https://filezilla-project.org/

- Sftp / scp - обычно поставляются с операционной системой

- Найдите путь (если не знаете), куда установлена платформа SmartPlayer на сервере, по умолчанию это "/home/smartplayer/smartplayer"

- Переместите файлы server-sp-chain.crt и server-sp.key в папку с сертификатами, по умолчанию это "/home/smartplayer/smartplayer/nginx/ssl". По умолчанию в конфигурации nginx поставляемой компанией SmartPlayer названия для файлов: ssl.crt (цепочка сертификатов) и ssl_private.key (приватный ключ). Используйте эти названия для своих файлов, чтобы не переписывать конфигурационные файлы nginx веб сервера.

- Проверьте конфигурацию nginx, что файлы доступны для веб сервера, для этого выполнить команду:

docker exec -it smartplayer_web_1 shвнутри контейнераnginx -tвывод должен быть

- Перезагрузите конфигурацию nginx, для этого выполните команду:

docker exec -it smartplayer_web_1 shвнутри контейнераnginx -s reload - На этом установка сертификата на серверное приложение SmartPlayer закончено. Для проверки открой url личного кабинета или серверное приложения в браузере. Если вы использовали сертификаты от "выпущенными общепринятым публичным центром сертификации", то вы сразу увидите защищенное соединение (зеленый замок слева от адреса). Если вы использовали сертификаты от "cамоподписанные сертификаты", то вы увидите незащищенное соединение в браузере, так как он не доверяет сертификату.

Настройка клиентских приложения SmartPlayer

- Если вы использовали сертификат от "выпущенными общепринятым публичным центром сертификации" от GlobalSign то добавление сертификатов на конечные устройства не нужно и сразу должно открыться https соединение между клиентским приложением и серверным приложение. Клиентское приложение покажет код регистрации, при первом обращении.

- Если вы выпустили сертификат частным центром сертификации, то rootCA.crt нужно добавить на устройство в его хранилище сертификатов. В каждой операционной системе это делает по разному инструкции можно найти в сети Интернет. После добавление сертификата перезагрузите устройство и соединение https должно открыться.

Отдельный инструкции по операционным системам, как добавить пользовательские сертификаты:

- Установка_сертификатов_для_ОС_Android

- TizenOS - не поддерживает установку сертификатов выпущенных частным центром сертификации. Нужно использовать центры сертификации из списка SSSP#Поддержка_HTTPS_(сертификаты)

Поиск неисправностей

Trust anchor for certification path not found

| Операционная система | Причина ошибки | Исправление ошибки |

|---|---|---|

| Android OS | Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer | Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве. Общая инструкция Установка_сертификатов_для_ОС_Android. Возможно, после установки потребуется перезагрузка устройства. Зависит от прошивки устройства. |

| Android OS | Устройство не доверяет центру сертификации, который выпустил сертификат установленный на серверном приложении SmartPlayer, но сертификат установлен в хранилище сертификатов устройства | Обновите клиентское приложение до версии v1.70.2 и выше |

Ошибка подключения ${адрес сервера} {"type":"TransportError", "description":{"isTrusted":true}}

| Операционная система | Причина ошибки | Исправление ошибки |

|---|---|---|

| WebOS | Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer | Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве в системном меню WebOS. Возможно, после установки потребуется перезагрузка устройства. Зависит от прошивки устройства. |

| TizenOS | Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer | Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве нет возможности. Выпускать сертификат центром сертификации, которому доверяет устройство по умолчанию. Нужно использовать центры сертификации из списка SSSP#Поддержка_HTTPS_(сертификаты) |

| BrightSignOS | Устройство не доверяет центру сертификации, который выпустил сертификат установленный на серверном приложении SmartPlayer. | Инструкция как импортировать корневой сертификат в устройство (сами не проверяли) https://support.brightsign.biz/hc/en-us/articles/360024205233-How-do-I-display-a-webpage-that-requires-a-client-certificate Открывать под VPN/Proxy, из-под российского IP не открывается. |

Bad line при проверки конфигурации nginx

Ошибка возникает, когда цепочка сертификатов создана неправильно, на стыке сертификатов. Откройте файл цепочки сертификатов в любом текстовом редакторе (sublim/atom/editor/notepad++ и т.п.) и сделайте переход на следующую строчку, при начале следующего сертификата.

Неправильно

Правильно

Протестировать в тестовой инфраструктуре SmartPlayer

У компании SmartPlayer есть тестовая среда, где вы можете протестировать взаимодействие по https серверного приложения и клиентского приложения SmartPlayer c сертификатами, выпущенными частным центром сертификации.

- Серверное приложение: https://self-certificate-api.smartplayer.org/

- Личный кабинет: https://self-certificate.smartplayer.org/

При открытии url в браузере будет ошибка сертификата. Браузер на вашем компьютере не доверяет частному центру сертификации который выпущен компанией SmartPlayer.

Для того, чтобы браузер стал доверять сертификату, который подписан частным центром сертификации добавьте корневой сертификат в центр хранения пользовательских сертификатов браузера. В каждом браузере свой раздел отвечает за это, но чаще всего эти настройки в разделе - безопасность.

Скачиваем и добавляем сертификат https://instructions.hb.ru-msk.vkcs.cloud/rootCA_sp_2024.crt

Добавленный сертификат в хранилище браузера

Добавленный сертификат

Обновить страницу

Серверное приложение

Личный кабинет

Теперь видно, что браузер доверяет нашему сертификату, который подписан частным центром сертификации. если нужно протестировать любое клиентское приложение, запросите сборку его на сервер https://self-certificate-api.smartplayer.org/ для тестирования у менеджера компании.

Для тестирования можно использовать учетную запись

login: androidos@smartplayer.org

pass: ks8YPpNchdDu

Выпуск сертификата сотрудниками SmartPlayer

SmartPlayer можем выпустить сертификат для проекта, но для этого требуется участие администратора домена, на который будет выпущен сертификат. Для начала выпуска сертификата нужно получить название домена на который нужно выпускать сертификат (например api.smartplayer.org/cms.smartplayer.org).

| Наименование шага | Описание действий | Ответственные |

|---|---|---|

| Купить сертификат GlobalSign на сайте reg.ru | Покупка сертификата уровня DomainSSL | Сотрудник SmartPlayer |

| Отправка TXT записи | Сотрудник SmartPlayer отправит TXT запись которую нужно будет добавить для домена | Сотрудник SmartPlayer |

| Добавление TXT записи для домена | Добавить TXT запись для домена. Запись домена TXT должна быть доступна из глобальной сети, чтобы её смог проверить центр аутентификация GlobalSign. Доступ в глобальную сеть нужен только в момент выпуска сретификата, после его выпуска домен можно будет закрыть и работать в закрытой локальной сети с полученными сертификатами. | Администратор домена (сотрудник организации) |

| Создание цепочки сертификатов | Создается цепочка сертификатов для установки на серверном приложении | Сотрудник SmartPlayer |

| Отправка архива с (корневым сертификатов, цепочкой сертификатов, приватным ключом) | Отправка архива с данными по сертификату | Сотрудник SmartPlayer |

- Стоимость услуги примерно 3000р (включает покупку сертификата). Постоплата. Стоимость может меняться, уточняйте в отделе продаж.

- Сертификат будет действовать - один год с момента выпуска.

Если серверное приложение и личный кабинет используют один домен, то достаточно одного сертификата. Если разные домены то нужно покупать 2 сертификата.

Пример одного домена для личного кабинета и серверного приложения:

- https://develop.smartplayer.org - серверное приложение

- https://develop.smartplayer.org/cms/ - личный кабинет

Пример двух доменов для личного кабинета и серверного приложения:

- https://api.smartplayer.org - серверное приложение

- https://cms.smartplayer.org - личный кабинет

На работу приложений это никак не влияет, можно выбрать любой вариант размещения платформы.