SSO (версия для системного администратора): различия между версиями

Нет описания правки |

|||

| Строка 39: | Строка 39: | ||

Решение: Системные администраторы со стороны заказчика отправили сертификат в виде текста, что оказалось некорректным и неудобным в использовании. После отправки сертификата в виде файла, ситуация была решена. | Решение: Системные администраторы со стороны заказчика отправили сертификат в виде текста, что оказалось некорректным и неудобным в использовании. После отправки сертификата в виде файла, ситуация была решена. | ||

== '''Команды для интеграции с SSO SAML''' == | == '''Команды для интеграции с SSO SAML''' == | ||

[[File:Настройка SSO через SAML.png|thumb| | [[File:Настройка SSO через SAML.png|thumb|left|Команды для настройки SSO через SAML|700px]] | ||

Версия от 16:57, 10 августа 2023

Принцип действия

Настройка серверного приложения

1.Подключиться по ssh (или с помощью других инструментов) на удаленный сервер, где установлено серверное приложение SmartPlayer. Используем логин и пароль от сервера.

2. Перейти в папку, где установлена платформа SmartPlayer.

По умолчанию это путь: “/home/smartplayer/smartplayer/“ и открыть на редактирование файл .env. Данный файл является скрытым. Далее для его изменения открываем любым текстовым редактором, по умолчанию:

nano /home/smartplayer/smartplayer/.env

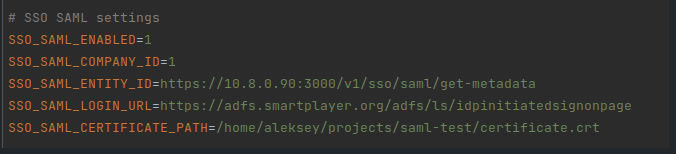

3. Производи настройку в конфигурационном файле серверного приложения. Выбираем конфигурацию с протоколом SAML:

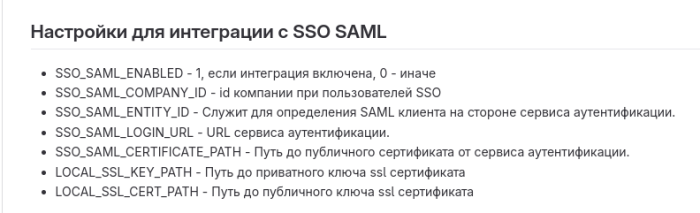

| Название параметра | Допустимые значения | Описание |

|---|---|---|

| SSO_SAML_ENABLED | 0 - выключена интеграция. 1 - включена интеграция. | По умолчанию отключена. Чтобы включить используйте значение 1 |

| SSO_SAML_ENTITY_ID | Любое строковое значение. | Служит для определения SAML клиента на стороне сервиса аутентификации. Это значение необходимо предварительно согласовать. |

| SSO_SAML_LOGIN_URL | URL сервиса аутентификации. |

Выдается сервисом аутентификации |

| SSO_SAML_CERTIFICATE_PATH | Путь до публичного сертификата от сервисом аутентификации | Сертификат выдается сервисом аутентификации. |

LOCAL_SSL_KEY_PATH и LOCAL_SSL_CERT_PATH.Пример

4. Сохранить изменения в конфигурационном файле.

5. Перезапустить полностью контейнеры Docker. Это необходимо в связи с внесёнными изменениями в .env файл.

- Перейти в папку, где находится файл *.yml. По умолчанию путь:

“/home/smartplayer/smartplayer/“

- Остановить контейнеры Docker

docker-compose down - Запустить контейнеры Docker

docker-compose up -d

6. Подождать от 2 до 5 минут, для запуска платформы и можно заходить в личный кабинет. Вход осуществляется по URL личного кабинета.

Выявленные проблемы в кейсах

- Ситуация: неправильно настроены claim rules.

Решение: Claim rules обязательно должны быть настроены на одном языке. В нашем случае на сервере SmartPlayer claim rules были прописаны на русском языке, а у клиента не английском. После того, как заказчик переписал их на своём ADFS сервере на русском, проблема решилась.

- Ситуация: некорректная отправка сертификатов.

Решение: Системные администраторы со стороны заказчика отправили сертификат в виде текста, что оказалось некорректным и неудобным в использовании. После отправки сертификата в виде файла, ситуация была решена.

Команды для интеграции с SSO SAML