Ssl-certificate

Introduction

The use of SSL certificates allows for a secure connection over the HTTPS protocol between participants when working with software. This guide describes how to configure the components of the SmartPlayer platform to work with SSL certificates.

- When purchasing a cloud server - no configuration is required. Everything is set up and working.

- When purchasing a local server - certificates will need to be issued and the SmartPlayer platform will need to be configured. This case will be discussed further in the guide.

Certification Authorities

There are 2 types of certification authorities:

- Certificates issued by widely accepted public certification authorities - These are certificates issued by public companies (such as GlobalSign, Comodo, etc.). The issuance of a certificate signed by such a certification authority is a paid service.

- Self-signed certificates - These are certificates issued by a private (personal) certification authority. A private certification authority in a company is usually maintained by the IT department. Certificates issued by such an authority can be used for various purposes, they are free and can be created independently. Large companies sometimes create their own private certification authority infrastructure and issue certificates signed by it.

Types of Certificates

Theory on types of certificates. The simplified classification of SSL includes the following options:

- Extended Validation Certificate: ExtendedSSL (EV SSL). This is the latest and possibly the most significant development in SSL technology since its introduction. This solution complies with standardized extended validation guidelines. New high-security browsers such as Microsoft Internet Explorer 7+, Opera 9.5+, Firefox 3+, Google Chrome, Apple Safari 3.2+, and iPhone Safari 3.0+ recognize ExtendedSSL certificates as extended validation (EV) certificates. This is relevant for clients who want to declare the highest level of authentication.

- Organization Validated Certificate: OrganizationSSL (OV SSL). GlobalSign has been issuing organization validated certificates for 15 years. Information about companies applying for an OrganizationSSL certificate is thoroughly verified before the certificate is issued.

- Domain Validated Certificate: DomainSSL (DV SSL). DomainSSL certificates are fully supported and recognized by browsers, just like OrganizationSSL certificates, but they have one advantage — they are issued almost instantly and without the need to send company documents for verification. This makes DomainSSL an ideal offer for an organization that needs to obtain an SSL certificate urgently, without additional costs and without the effort of sending company documents for verification.

Certificate Chains

Issuing a certificate implies not just one certificate file, but a chain of certificates that need to be obtained:

- Root SSL Certificate, CA Certificate — This is an electronic document that certification authorities use to sign SSL certificates upon issuance. The root certificate, often called a trusted root certificate, is at the heart of the trust model that supports SSL/TLS.

Each browser contains a root store. Some browsers operate independently, while others use a third-party certificate store. The root certificate store is a set of preloaded root certificates that are on the device. The root certificate is invaluable because browsers automatically trust a certificate signed with a trusted root certificate. Trusted roots belong to Certification Authorities (e.g., Comodo, Thawte, Geotrust, GlobalSign, Symantec, etc.) - organizations that verify and issue SSL certificates.

- Intermediate Certificate - Certification Authorities (CAs) do not issue end-user SSL certificates directly from their Root Certificate. This would be risky because, in the case of improper issuance or an error, the Root Certificate would be revoked, and every issued certificate that was signed using that Root Certificate would immediately become "Untrusted".

Therefore, to protect themselves, CAs usually issue what is called an "Intermediate Certificate". The Certification Authority signs the Intermediate Certificate with its private key, which makes it "Trusted". The CA then uses the private key of the Intermediate Certificate to sign end-user SSL certificates. This process can be repeated several times, where an intermediate root signs another intermediate link, and then the CA uses this to sign the certificate.

- SSL Certificate - A unique certificate issued for the domain name of a web application.

Certificate Issuance

Depending on which certification authority will be used, the issuance process differs.

- "Certificates issued by widely accepted public certification authorities" - You can find any site on the internet (for example, reg.ru / firstssl.ru and countless others) that deals with the issuance of certificates from the required certification authority (for example, GlobalSign). Each site has a personal account/instructions on how to issue certificates.

- "Self-signed certificates" - Contact your company's IT department.

| Рекомендация | Причина рекомендации |

|---|---|

| Покупайте сертификаты, выпущенные "общепринятым публичным центром сертификации" | Платформа SmartPlayer является кроссплатформенной, т.е. клиентские приложения работают на всех операционных системах (AndroidOS/WebOS/TizenOS/Windows/Linux/Raspberry Pi и т.п.). Это значит, что все операционные системы по умолчанию должны доверять центру сертификации, который выпустил сертификаты. Если даже в текущем проекте используется только Android OS, это не значит, что отдел закупок через год не купит устройства на TizenOS. Используйте центр сертификации, которому доверяют максимум производителей устройств. |

| Покупайте сертификаты от компании GlobalSign | Мировой центр сертификации, данному центру доверяют все производители устройств из всех стран мира. Максимально широкое покрытие устройств от производителей. Компания SmartPlayer использует сертификат от данного центра сертификации. Например, Samsung/LG - Южная Корея, BrightSign - Великобритания, Android OS - бесчисленное количество разных производителей и все они доверяют GlobalSign. |

| Не используйте частные центры сертификации | Частным центрам сертификации не доверяет ни одно устройство. Для запуска https придется добавлять сертификат в хранилище сертификатов устройства вручную. А если в проекте устройств будет более 50? Это уже становится много рутинной ручной работы. Платформа SmartPlayer пока не поддерживает загрузку пользовательских сертификатов через личный кабинет SmartPlayer. В дальнейшем будет доработано, но универсального решения не получится для всех операционных систем. Есть ограничения от производителей, например TizenOS не предоставляет API для загрузки сертификатов на 30 мая 2024 года. Не берите на себя лишние риски, используйте сертификаты от публичных центров сертификации.

|

| Какой типа сертификата выбрать? | Используйте DomainSSL (DV SSL). Он самый дешевый и быстро выпускаемый для обеспечения работы по протоколу https. |

Настройка платформы SmartPlayer

Для корректной работы "https" протокола с использованием ssl сертификата(ов) нужно настроить следующие компоненты платформы:

- серверное приложение и личного кабинета SmartPlayer

- клиентские приложения SmartPlayer

К этому моменту на руках должно быть три сертификата и приватный ключ:

- Корневой сертификат SSL, CA certificate (для примера в инструкции назовем: rootCA.crt)

- Промежуточный сертификат (для примера в инструкции назовем: intermediateCA.crt)

- SSL сертификат (для примера в инструкции назовем: server-sp.crt)

- SSL приватный ключ (для примера в инструкции назовем: server-sp.key)

Настройка серверного приложения (и личного кабинета) SmartPlayer

Создайте цепочку сертификатов из "промежуточного сертификата" и "ssl сертификата" соединив их в один файл. Есть разные способы, как это сделать:

- Открыть любой тестовый редактор и в него вставить вначале содержимое файла "промежуточного сертификата", а дальше без пробелов вставить содержимое следующего "ssl сертификата" с следующей строчки. Сохранить полученный тестовый документ с разрешением *.crt.

- При работе в Linux достаточно выполнить команду:

cat intermediateCA.crt server-sp.crt > server-sp-chain.crt

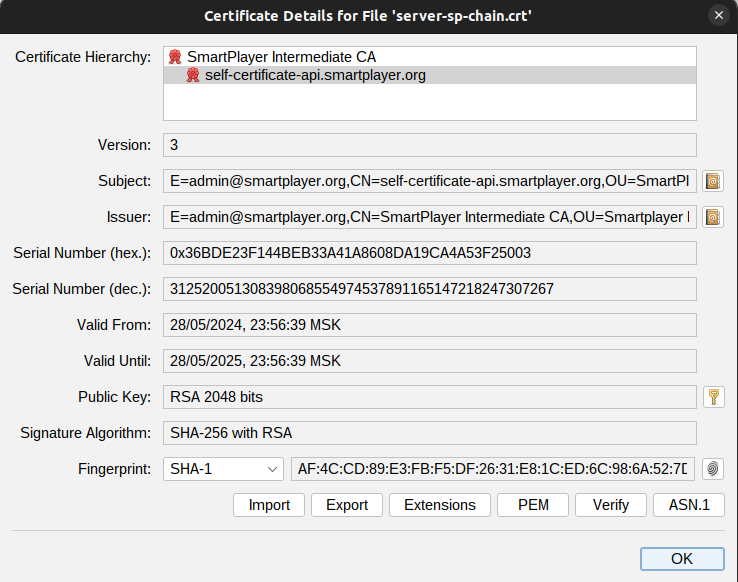

В итоге у нас получился файл server-sp-chain.crt, который содержит в себе оба сертификата. Если файл открыть в специальной программе по работе с сертификатами (https://keystore-explorer.org/), то можно увидеть следующую иерархическую структуру.

- Загрузите на сервер цепочку сертификатов (server-sp-chain.crt) и приватный ключ (server-sp.key) любым удобным способом. Часто используемые программы для этого:

- WinScp - https://winscp.net/eng/

- FileZilla - https://filezilla-project.org/

- Sftp / scp - обычно поставляются с операционной системой

- Найдите путь (если не знаете), куда установлена платформа SmartPlayer на сервере, по умолчанию это "/home/smartplayer/smartplayer"

- Переместите файлы server-sp-chain.crt и server-sp.key в папку с сертификатами, по умолчанию это "/home/smartplayer/smartplayer/nginx/ssl". По умолчанию в конфигурации nginx поставляемой компанией SmartPlayer названия для файлов: ssl.crt (цепочка сертификатов) и ssl_private.key (приватный ключ). Используйте эти названия для своих файлов, чтобы не переписывать конфигурационные файлы nginx веб сервера.

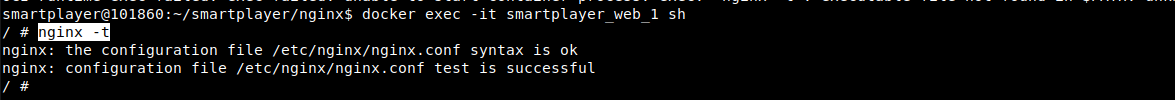

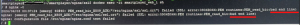

- Проверьте конфигурацию nginx, что файлы доступны для веб сервера, для этого выполнить команду:

docker exec -it smartplayer_web_1 shвнутри контейнераnginx -tвывод должен быть

- Перезагрузите конфигурацию nginx, для этого выполните команду:

docker exec -it smartplayer_web_1 shвнутри контейнераnginx -s reload - На этом установка сертификата на серверное приложение SmartPlayer закончено. Для проверки открой url личного кабинета или серверное приложения в браузере. Если вы использовали сертификаты от "выпущенными общепринятым публичным центром сертификации", то вы сразу увидите защищенное соединение (зеленый замок слева от адреса). Если вы использовали сертификаты от "cамоподписанные сертификаты", то вы увидите незащищенное соединение в браузере, так как он не доверяет сертификату.

Настройка клиентских приложения SmartPlayer

- Если вы использовали сертификат от "выпущенными общепринятым публичным центром сертификации" от GlobalSign то добавление сертификатов на конечные устройства не нужно и сразу должно открыться https соединение между клиентским приложением и серверным приложение. Клиентское приложение покажет код регистрации, при первом обращении.

- Если вы выпустили сертификат частным центром сертификации, то rootCA.crt нужно добавить на устройство в его хранилище сертификатов. В каждой операционной системе это делает по разному инструкции можно найти в сети Интернет. После добавление сертификата перезагрузите устройство и соединение https должно открыться.

Отдельный инструкции по операционным системам, как добавить пользовательские сертификаты:

- Установка_сертификатов_для_ОС_Android

- TizenOS - не поддерживает установку сертификатов выпущенных частным центром сертификации. Нужно использовать центры сертификации из списка SSSP#Поддержка_HTTPS_(сертификаты)

Поиск неисправностей

Trust anchor for certification path not found

| Операционная система | Причина ошибки | Исправление ошибки |

|---|---|---|

| Android OS | Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer | Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве. Общая инструкция Установка_сертификатов_для_ОС_Android. Возможно, после установки потребуется перезагрузка устройства. Зависит от прошивки устройства. |

| Android OS | Устройство не доверяет центру сертификации, который выпустил сертификат установленный на серверном приложении SmartPlayer, но сертификат установлен в хранилище сертификатов устройства | Обновите клиентское приложение до версии v1.70.2 и выше |

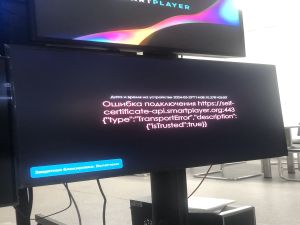

Ошибка подключения ${адрес сервера} {"type":"TransportError", "description":{"isTrusted":true}}

| Операционная система | Причина ошибки | Исправление ошибки |

|---|---|---|

| WebOS | Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer | Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве в системном меню WebOS. Возможно, после установки потребуется перезагрузка устройства. Зависит от прошивки устройства. |

| TizenOS | Устройство не доверяет центру сертификации, который выпустил сертификат, установленный на серверном приложении SmartPlayer | Добавить корневой сертификат центра сертификации в пользовательские сертификаты на устройстве нет возможности. Выпускать сертификат центром сертификации, которому доверяет устройство по умолчанию. Нужно использовать центры сертификации из списка SSSP#Поддержка_HTTPS_(сертификаты) |

| BrightSignOS | Устройство не доверяет центру сертификации, который выпустил сертификат установленный на серверном приложении SmartPlayer. | Инструкция как импортировать корневой сертификат в устройство (сами не проверяли) https://support.brightsign.biz/hc/en-us/articles/360024205233-How-do-I-display-a-webpage-that-requires-a-client-certificate Открывать под VPN/Proxy, из-под российского IP не открывается. |

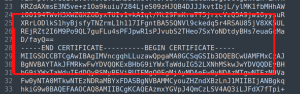

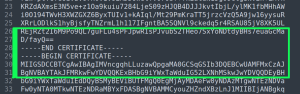

Bad line при проверки конфигурации nginx

Ошибка возникает, когда цепочка сертификатов создана неправильно, на стыке сертификатов. Откройте файл цепочки сертификатов в любом текстовом редакторе (sublim/atom/editor/notepad++ и т.п.) и сделайте переход на следующую строчку, при начале следующего сертификата.

Неправильно

Правильно

Протестировать в тестовой инфраструктуре SmartPlayer

У компании SmartPlayer есть тестовая среда, где вы можете протестировать взаимодействие по https серверного приложения и клиентского приложения SmartPlayer c сертификатами, выпущенными частным центром сертификации.

- Серверное приложение: https://self-certificate-api.smartplayer.org/

- Личный кабинет: https://self-certificate.smartplayer.org/

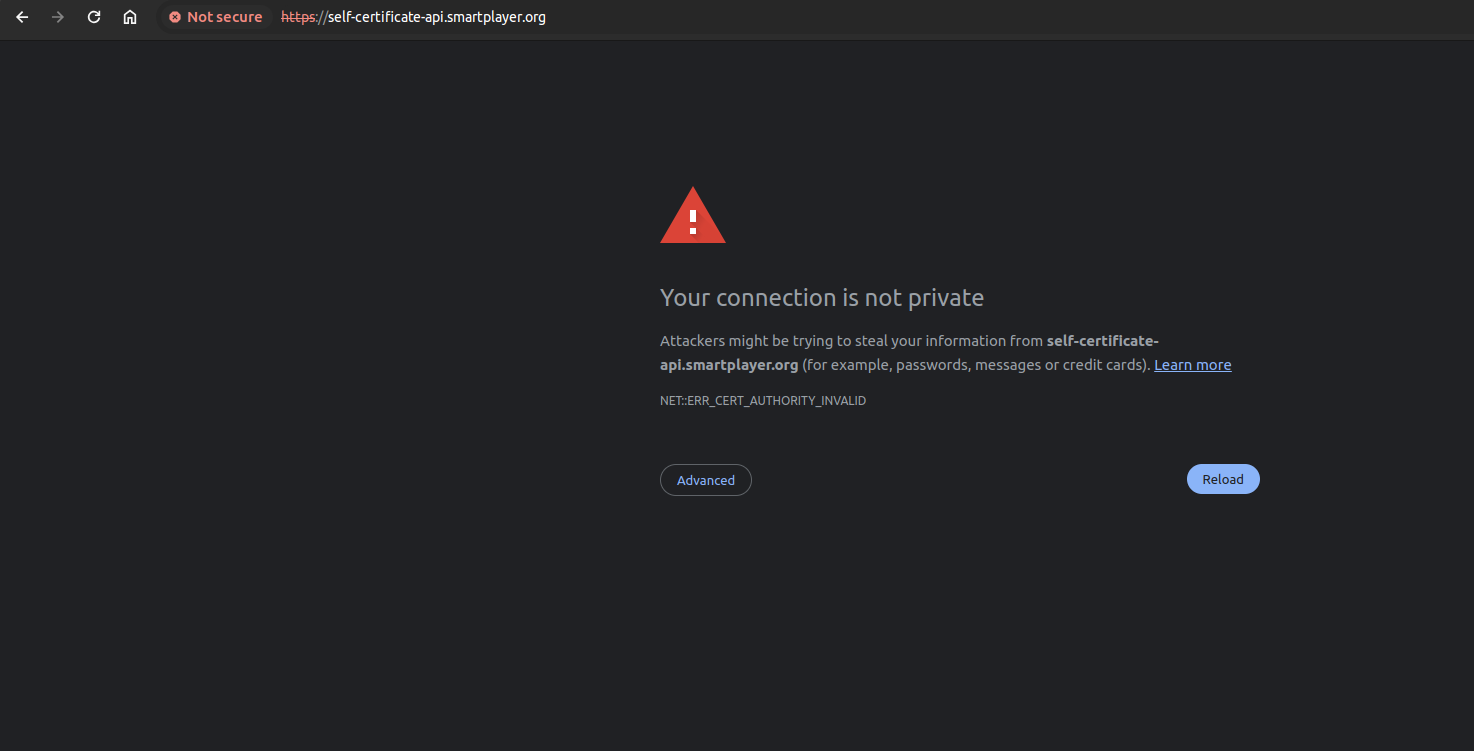

При открытии url в браузере будет ошибка сертификата. Браузер на вашем компьютере не доверяет частному центру сертификации который выпущен компанией SmartPlayer.

Для того, чтобы браузер стал доверять сертификату, который подписан частным центром сертификации добавьте корневой сертификат в центр хранения пользовательских сертификатов браузера. В каждом браузере свой раздел отвечает за это, но чаще всего эти настройки в разделе - безопасность.

Скачиваем и добавляем сертификат https://instructions.hb.ru-msk.vkcs.cloud/rootCA_sp_2024.crt

Обновить страницу

Теперь видно, что браузер доверяет нашему сертификату, который подписан частным центром сертификации. если нужно протестировать любое клиентское приложение, запросите сборку его на сервер https://self-certificate-api.smartplayer.org/ для тестирования у менеджера компании.

Выпуск сертификата сотрудниками SmartPlayer

SmartPlayer можем выпустить сертификат для проекта, но для этого требуется участие администратора домена, на который будет выпущен сертификат. Для начала выпуска сертификата нужно получить название домена на который нужно выпускать сертификат (например api.smartplayer.org/cms.smartplayer.org).

| Наименование шага | Описание действий | Ответственные |

|---|---|---|

| Купить сертификат GlobalSign на сайте reg.ru | Покупка сертификата уровня DomainSSL | Сотрудник SmartPlayer |

| Отправка TXT записи | Сотрудник SmartPlayer отправит TXT запись которую нужно будет добавить для домена | Сотрудник SmartPlayer |

| Добавление TXT записи для домена | Добавить TXT запись для домена | Администратор домена (сотрудник организации) |

| Создание цепочки сертификатов | Создается цепочка сертификатов для установки на серверном приложении | Сотрудник SmartPlayer |

| Отправка архива с (корневым сертификатов, цепочкой сертификатов, приватным ключом) | Отправка архива с данными по сертификату | Сотрудник SmartPlayer |

- Стоимость услуги примерно 3000р (включает покупку сертификата). Постоплата. Стоимость может меняться, уточняйте в отделе продаж.

- Сертификат будет действовать - один год с момента выпуска.

Если серверное приложение и личный кабинет используют один домен, то достаточно одного сертификата. Если разные домены то нужно покупать 2 сертификата.

Пример одного домена для личного кабинета и серверного приложения:

- https://develop.smartplayer.org - серверное приложение

- https://develop.smartplayer.org/cms/ - личный кабинет

Пример двух доменов для личного кабинета и серверного приложения:

- https://api.smartplayer.org - серверное приложение

- https://cms.smartplayer.org - личный кабинет

На работу приложений это никак не влияет, можно выбрать любой вариант размещения платформы.